在国际黑客组织R00TK1T停止对大马网络攻击仅一天后,现在又重新开始行动,不久前,该组织已攻击了多个单位,最新的目标是TNB(国能)子公司TNBX所使用的GO TO-U (GTU) 电动车充电站平台。

骇客组织可能已进入GO TO-U后台系统

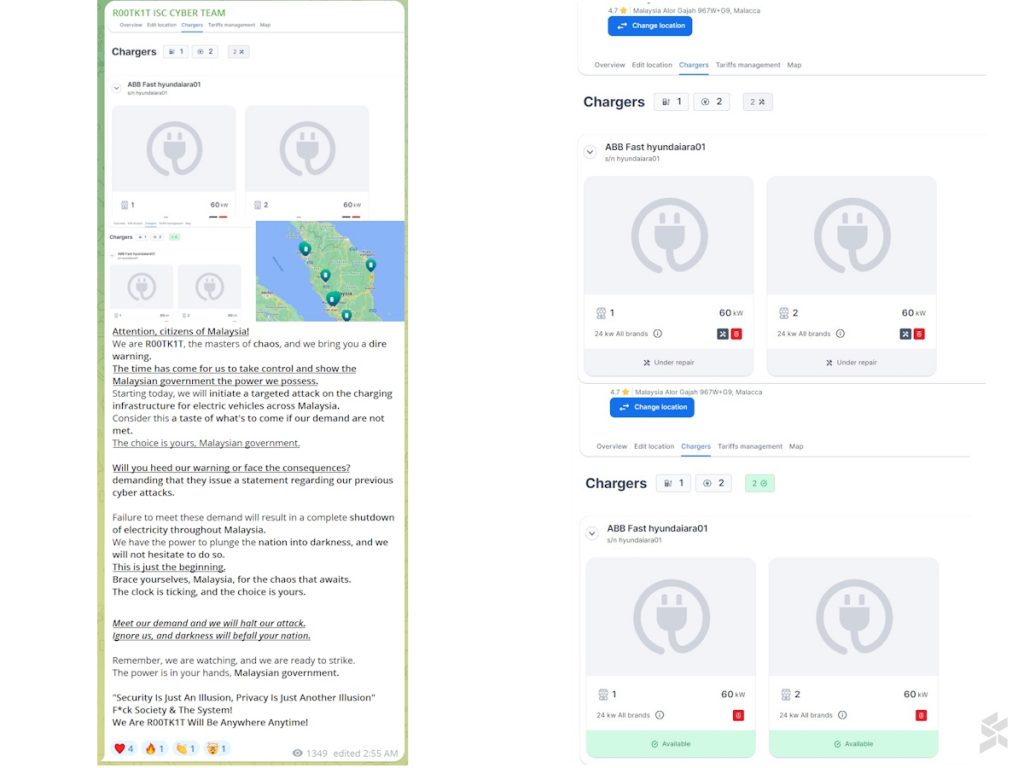

根据我们基于R00TK1T在Telegram频道中发布的公告分析,虽然该组织声称,正在攻击我国的整个电动车充电基础设施,我们认为,所附的截图来自是GTU的后台界面。

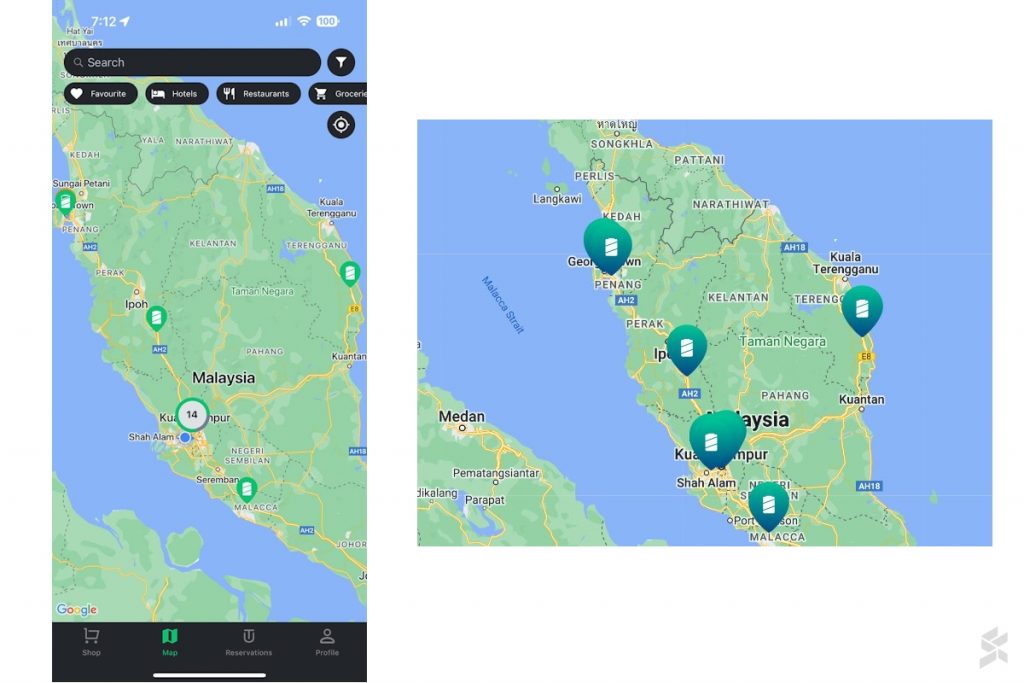

R00TK1T在公告中附上的其中一张截图显示了大马半岛地图,上面有几个标签的地点,虽然无法在手机上复制确切的视图,但该标签地点上使用的图标与GTU在应用程序的图标完全相同。

TNB Electron和其他TNBX充电器或受到威胁

至于另外两张截图,我们认为,它们指的是位于阿拉白沙罗的森那美汽车(Sime Darby Motors/SDM) 现代汽车陈列室的直流快速充电器,该充电器使用GTU。

更有趣的是,截图内的标签上写着“ABB Fast hyundaiara01”,这就比较奇怪了,因为安装在该处的直流快速充电器并非由ABB制造,而是来自Exicom。

我们还注意到,这两张截图上部的位置指向马六甲的亚罗牙也(Alor Gajah),这很可能是指位于 爱极乐休息站北行(R&R Ayer Keroh Northbound)的TNB Electron直流快速充电器。

同时,目前尚不清楚R00TK1T是否已进入全球GTU生态系统,还是仅限于大马,根据TNBX网站显示,目前大马半岛仅有3个活跃的TNB Electron直流快速充电器。

此外在Auto Bavaria BMW、现代、比亚迪、Jaguar Land Rover和森那美汽车陈列室还有13个TNBX直流快速充电站。

目前,我们正在联系相关单位,包括GTU、大马合作伙伴Roda Emas Industries (REISB)、TNB、TNBX和能源委员会 (ST),以了解更多对此事件的看法。

同样,我们也在联系森那美的子公司Kineta,该公司在森那美汽车公司下属的陈列室部署了充电器。