Windows是世界上最普遍的操作系统之一,所以每个版本在技术上都有因零日漏洞(zero-day exploit)而被利用的风险,还有更令人担忧的是,微软(Microsoft)声称已修复的安全问题,依旧存有漏洞,甚至比之前更危险。

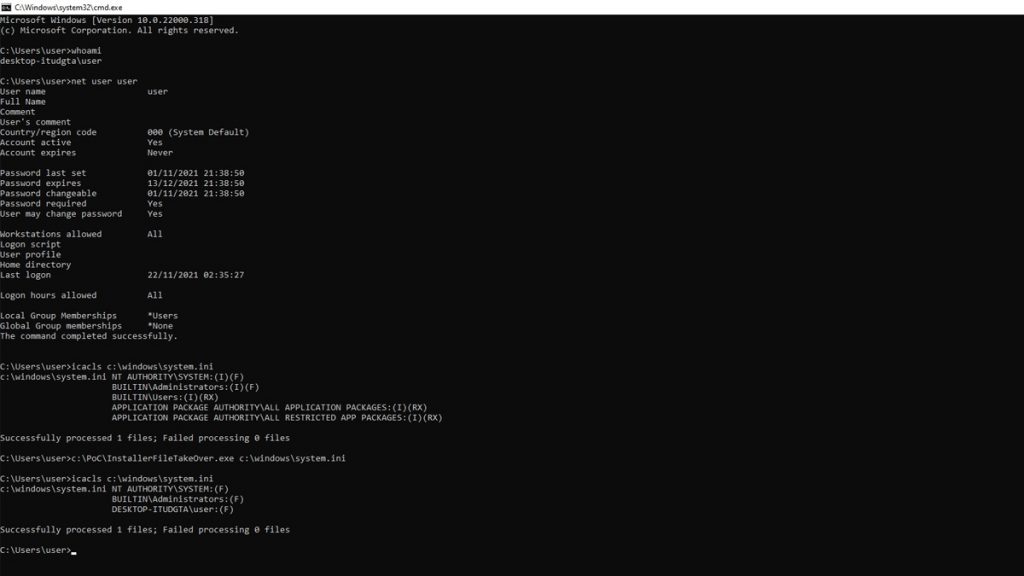

其实,事情是这样的,安全研究人员Abdelhamid Naceri最初发现,微软用于安装、更新和卸载的软件出现一个错误(bug),它被称为CVE-2021-41379。

他还发现,存有的漏洞允许攻击者获得对系统中某些文件的高级浏览权,然而,他们无法获得必要的权限来查看或修改文件内容,而微软在本月初的一个补丁中已经迅速修复了该安全问题。

Windows installer LPE 0dayhttps://t.co/eiXBWnuDuH

— Abdelhamid Naceri (@KLINIX5) November 22, 2021

Abdelhamid Naceri在GitHub一篇文章提及,微软的补丁只是让问题变得更糟糕,当他浏览微软针对CVE-2021-41379漏洞的补丁时,他发现,该漏洞不仅没有正确被修复,还发现另一个比原始漏洞更强大的变体。

他还提供了概念证明,当中显示了该漏洞的操作原理,它是覆盖微软Edge的提升服务Discretionary Access Control List,将自己复制到服务位置,然后再获得SYSTEM级权限。

“在此提醒大家,这个漏洞在每个支援Windows安装程序中都能操作,其中包括2021年11月补丁的Windows 11和Window Server 2022。这个变体是在分析CVE-2021-41379补丁时发现,这个错误没有得到正确的修复,我选择实际放弃这个变体,因为它比原来的变体更强大。” —— Abdelhamid Naceri

SYSTEM级权限本质上是Windows用户可用的最高级别的管理权限,以便能够执行任何的操作系统命令,但是滥用零日漏洞的不法之徒,基本上可以从对受害者系统有限访问变成拥有SYSTEM级别的权限来进行他们想要做的事情。

其实,这也不是在微软补丁中发现的唯一漏洞,他还说,他制作两个不同的微软安装程序包,其中就是绕过CVE-2021-41379,一旦微软修复更强大的零日漏洞,他才会发布绕过的方法。

他补充说,现在最好的解决办法是等待微软修复,鉴于已有一个概念证明,该漏洞不仅仍然存在,而且比以前更严重,微软在更复杂的情况出现之前修补的时间已经不多了。

安全组织Cisco Talos情报组已发现,该漏洞被广泛使用的恶意软件样本;所以,一旦微软发布Windows的安全更新,用户应该立即更新Windows电脑,以免受任何潜在的不良行为的影响。